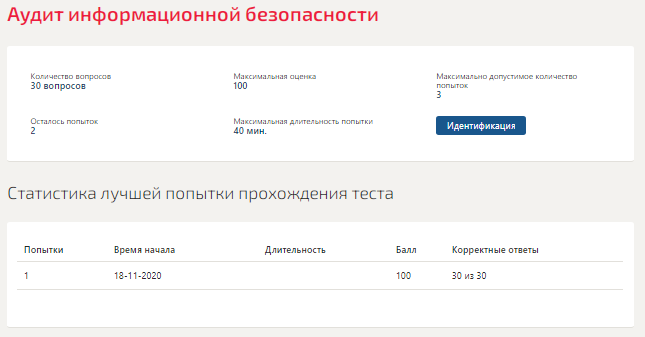

Аудит информационной безопасности.Тест Синергия 2020

Сдано на 100баллов в 2020г. Верно 30 из 30 вопросов. Скриншот с

отметкой прилагается к работе. Ответы выделены цветом в Worde.

После покупки Вы получите файл с ответами на вопросы которые

указаны ниже:

Сетевой сканер выполняет ...

идентификацию доступных сетевых ресурсов

идентификацию пользователя

идентификацию доступных сетевых сервисов

идентификацию и аутентификацию

идентификацию имеющихся уязвимостей сетевых сервисов

выдачу рекомендаций по устранению уязвимостей

Сертификат продукта, обеспечивающий информационную безопасность,

…

подтверждает его соответствие стандарту РФ

подтверждает отсутствие в продукте незадекларированых

возможностей

просто является документом, необходимым для реализации

продукции

подтверждает его качество

Неверно, что к видам вредоносного программного обеспечения

относится …

руткит (Rootkit)

отладчик

компьютерные вирусы

анализатор сетевого трафика (снифер)

программы удаленного управления (если отсутствует функция скрытного

внедрения)

Под локальной безопасностью информационной системы подразумевается

…

запрет использования посторонних информационных продуктов,

обновление антивирусных баз

установка минимальной оперативной памяти и маленького монитора для

невозможности осуществления пользователем взлома системы

ограничение пользователя на локальном рабочем месте от других

сотрудников с помощью перегородок

Сервисом безопасности, используемым в распределенных системах и

сетях является …

авторизация

разграничение доступа

экранирование и туннелирование

маршрутизация

аутентификация

идентификация

По существующим правилам разрабатывать, производить защиты

информации может только предприятие, имеющее …

аккредитацию

начальный капитал

лицензию

сертификат

Установка лицензионного ПО является …

обязательным критерием информационной безопасности

бесполезной тратой корпоративных денежных средств

необязательным критерием информационной безопасности

Под целостностью информации понимается …

защита от несанкционированного доступа к информации

актуальность и непротиворечивость информации, ее защищенность от

разрушения и несанкционированного изменения

возможность за приемлемое время получить требуемую информационную

услугу

Программы keylogger используются для …

удаления вирусов

сбора информации, вводимой с клавиатуры

удаления программ-шпионов

контроля за состоянием центрального процессора

По видам различают антивирусные программы

принтеры

сканеры

вакцины

доктора

ревизоры

сторожа

Под физической безопасностью информационной системы подразумевается

…

ограничение физического доступа к системе по средствам пропусков,

паролей, биометрических данных

запрет физического входа и выхода из здания компании в период с 10

до 18 часов ограничение

подключения к информационной системе «из вне»

Нарушение условий, предусмотренных лицензией на осуществление

деятельности в области защиты информации (за исключением

информации, составляющей государственную тайну) …

влечет только наложение административного штрафа

влечет уголовную ответственность и наложение административного

штрафа

влечет во всех случаях уголовную ответственность

не влечет за собой уголовной ответственности

К организационным мерам компьютерной безопасности можно отнести

…

организацию обслуживания объекта

охрану объекта

тщательный подбор персонала

план восстановления работоспособности объекта

установку оборудования сигнализации

защиту от хищений, диверсий и саботажа

К правовым мерам компьютерной безопасности можно отнести

организацию обслуживания объекта

нормы ответственности сотрудников

защиту от несанкционированного доступа к системе

соответствие гражданскому законодательству

защиту авторских прав

В соответствии с законодательством ответственность за незаконное

ограничение доступа к информации и за нарушение режима защиты

информации несут …

служащие органов государственной власти

администраторы информационных систем

служащие охранных агентств

руководители

К организационным мерам компьютерной безопасности можно отнести

…

организацию обслуживания объекта

охрану объекта

тщательный подбор персонала

план восстановления работоспособности объекта

установку оборудования сигнализации

защиту от хищений, диверсий и саботажа

К правовым мерам компьютерной безопасности можно отнести

организацию обслуживания объекта

нормы ответственности сотрудников

защиту от несанкционированного доступа к системе

соответствие гражданскому законодательству

защиту авторских прав

В соответствии с законодательством ответственность за незаконное

ограничение доступа к информации и за нарушение режима защиты

информации несут …

служащие органов государственной власти

администраторы информационных систем

служащие охранных агентств

руководители

К организационным мерам компьютерной безопасности можно отнести

…

организацию обслуживания объекта

ведение особо важных работ несколькими сотрудниками

резервное электропитание

защиту от несанкционированного доступа к системе

тщательный подбор персонала

выбор места расположения объекта

К техническим мерам компьютерной безопасности можно отнести …

резервное копирование

резервирование важных подсистем

идентификацию и аутентификацию

обнаружение утечек воды

оборудование систем пожаротушения

установку оборудования сигнализации

Вирусные программы принято делить по ...

следящим признакам

направленности

деструктивным возможностям

возможности осуществления

особенности алгоритма вируса

Расставьте этапы аудита ИБ в их логическом порядке:

1локализация потенциально опасных мест ИБ

2разработка рекомендаций по повышению уровня безопасности ИС

3составление и анализ списка рисков

4оценка уровня защищенности ИБ

Под доступностью информации понимается …

возможность за приемлемое время получить требуемую информационную

услугу

защита от несанкционированного доступа к информации

актуальность и непротиворечивость информации, ее защищенность от

разрушения и несанкционированного изменения

Пользователь, (потребитель) информации – это …

пользователь, использующий совокупность программно-технических

средств

субъект, пользующийся информацией, в соответствии с регламентом

доступа

владелец фирмы или предприятия

фирма – разработчик программного продукта, которая занимается ее

дистрибьюцией

К правовым мерам компьютерной безопасности можно отнести …

тщательный подбор персонала

соответствие уголовному законодательству

защиту авторских прав

резервирование важных подсистем

Отличительная способность компьютерных вирусов от вредоносного

повысить привилегии в системе

собирать информацию

к самовоспроизведению

уничтожать информацию

Неверно, что к основным целям аудита ИБ относится …

регламентация действий пользователя

локализация потенциально опасных мест

оценка уровня защищенности ИБ

разработка рекомендаций по повышению уровня безопасности

Санкционированный доступ к информации – это …

доступ к информации, не нарушающий установленные правила

разграничения доступа

совокупность правил, регламентирующих порядок и условия доступа

субъекта к информации и ее носителям

лицо или процесс, осуществляющие несанкционированного доступа к

информации

нарушение установленных правил разграничения доступа

совокупность правил доступа к информации, установленных правовыми

документами или собственником либо владельцем информации

Аудит информационной безопасности – это…

оценка текущего состояния системы информационной безопасности

проверка используемых компанией информационных систем, систем

безопасности

это проверка способности успешно противостоять угрозам

специальная проверка соответствия организации и эффективности

защиты информации

установленным требованиям и/или нормам

Деятельностью по сертификации шифровальных средств на территории РФ

занимается … РФ

Федеральная служба по техническому и экспортному контролю

(ФСТЭК)

Министерство внутренних дел (МВД)

Федеральная служба по военно-техническому сотрудничеству

(ФСВТС)

Федеральная служба безопасности (ФСБ)

Федеральная служба охраны (ФСО)

Во избежание накруток, отзыв можно оставить только после покупки.

Покупку в нашем магазине вы можете оплатить одним из десятка способов на ваш вкус. Мы принимает практически все виды электронных денег, банковские карты, переводы платежными терминалами и так далее — через надежный сервис мгновенных покупок Oplata.info, который гарантирует безопасность сделки.

Как правило, доставка электронного товара происходит практически мгновенно: он приходит на электронную почту, указанную вами при оплате. Для некоторых типов товаров возможны исключения. В этих случаях они всегда подробно описаны продавцом.